|

SAN CARLOS, Kalifornien, USA, 5. Dezember 2023 – Check Point Research (CRP), die Forschungsabteilung von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), ein weltweit führender Anbieter von Cyber-Sicherheitslösungen, greift die Nachforschungen zur Cyber-Attacke gegen Booking.com auf. Kundendaten wurden gestohlen und im Dark Net zum Verkauf angeboten. Die Sicherheitsforscher fanden heraus, dass die Branche im dritten Quartal 2023 je Woche 1000 Attacken erleiden musste, was einem Anstieg von 5 Prozent im Vergleich zum Vorjahresquartal entspricht. Hacker entdecken somit das Freizeit- und Gaststättengewerbe auch zur Wintersaison für sich.

CPR vermutet, dass Booking.com schon seit Monaten auf der Liste von Cyber-Kriminellen steht und der gute Ruf sowie Name missbraucht werden soll. Dafür sprechen mehrere Beispiele:

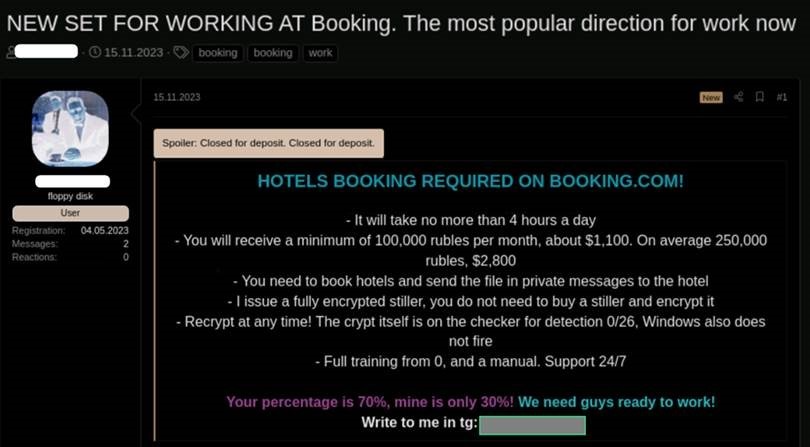

Malware durch Buchungen

Hacker buchen über Booking.com bei einem Hotel und schicken dann über eine Nachrichtenanwendung eine verseuchte Datei, um das Hotel zu infizieren.

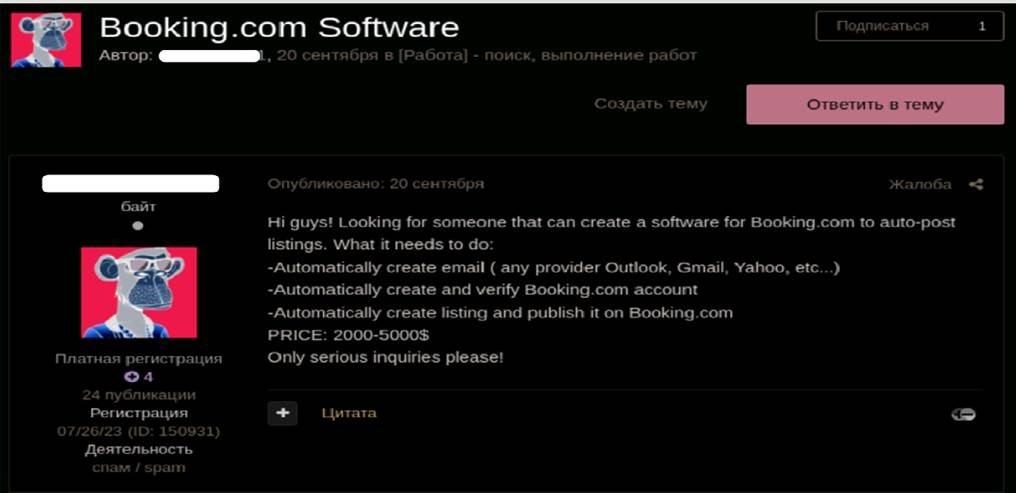

Abbildung 1: Werbung eines Hackers in einem Forum, um Komplizen für den Hotel-Betrug über Booking.com zu gewinnen.

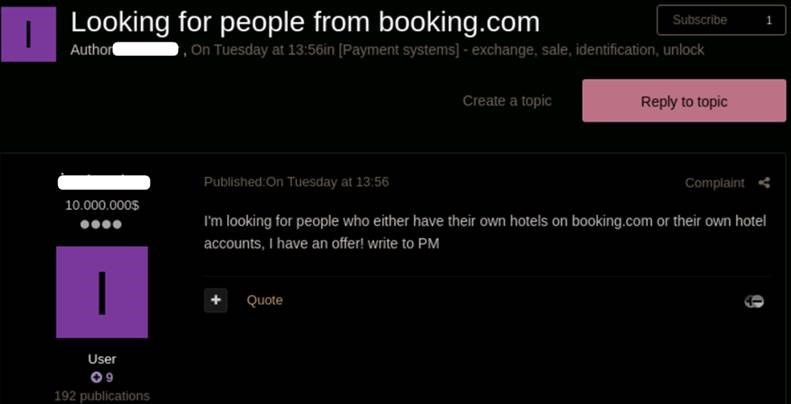

Kriminelle Partnerschaften

CPR hat Anzeichen dafür gefunden, dass Hacker nach Hoteliers und Gastgebern suchen, die bereit wären, mit ihnen eine kriminelle Partnerschaft einzugehen und zugleich bei Booking.com ihr Hotel anbieten.

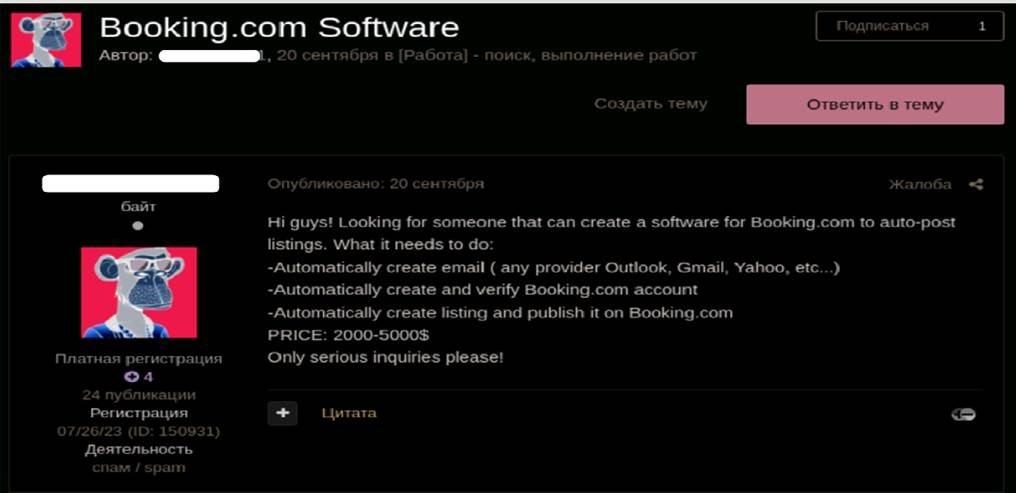

Abbildung 2: Ein Hacker sucht in einem Forum nach Komplizen für eine Art von Insider-Betrug über Booking.com.

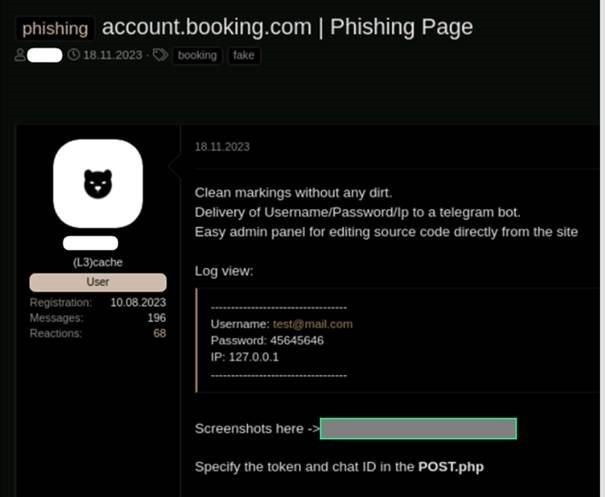

Phishing-Bausätze

Ein Hacker hat ein Phishing-Kit zusammengestellt, dass auf Booking.com ausgerichtet wurde. Er hat es als Geschenk an russische Hacker-Banden gegeben.

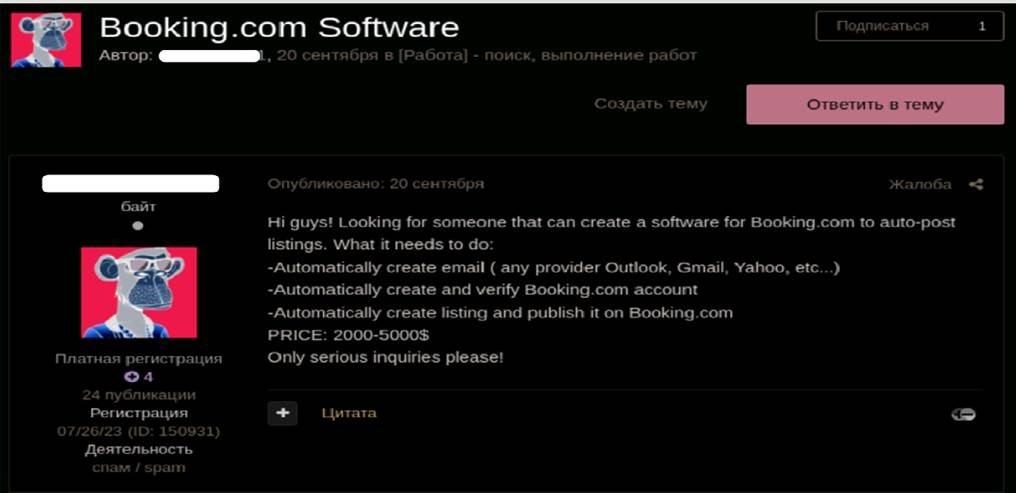

Abbildung 3: Phishing-Bausatz gegen Booking.com als Geschenk an russische Hacker-Banden.

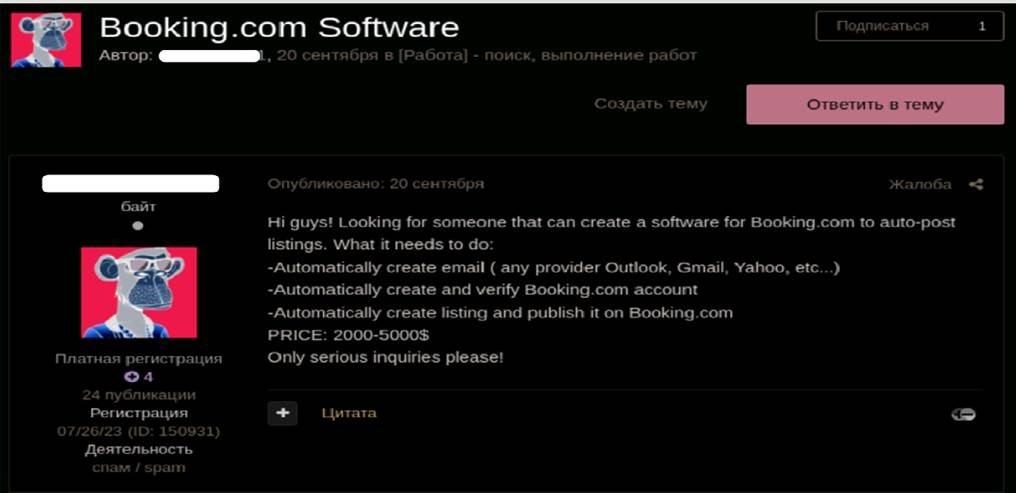

Gefälschte Nutzerkonten

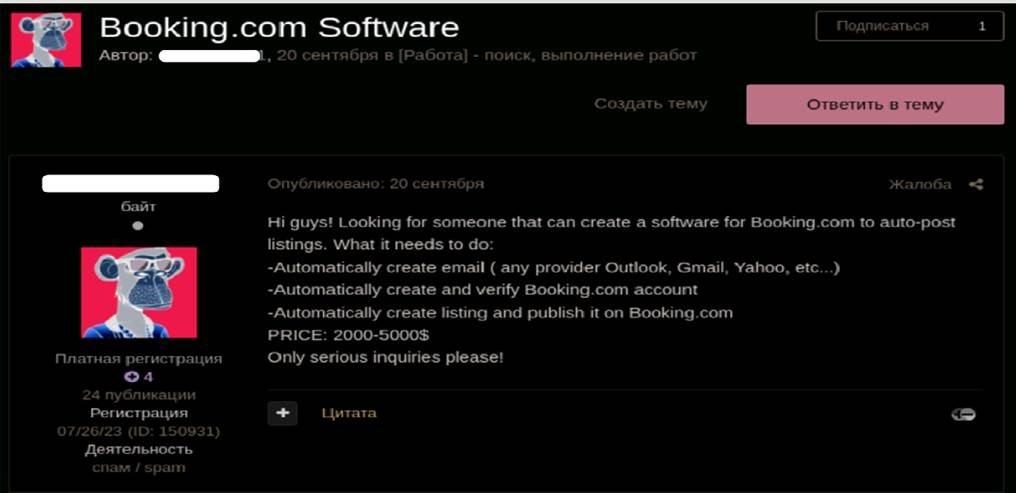

Ein Hacker sucht in einem Forum nach einem Software-Entwickler, der ein Programm schreiben würde, welches gefälschte Booking.com-Benutzerkonten erstellen, verifizieren, befüllen und zugehörigeImmobilienbeschreibungen erstellen kann.

Abbildung 4: Hacker-Suche nach einem Software-Entwickler, der für 2000 bis 5000 US-Dollar ein Programm schreibt, das Booking.com-Benutzerkonten fälschen kann.

Die Sicherheitsforscher raten daher allen Kunden, bei Booking.com künftig sehr genau hinzusehen, ob die Angebote echt sind und dies zu prüfen. Gleiches gilt für die Anbieter, wobei diese außerdem in eine robuste IT-Abwehr investieren müssen, um ihre Systeme gegen Malware zu schützen.

Weitere Neuigkeiten lesen Sie im Check-Point-Blog: https://blog.checkpoint.com/

Technische Berichte der Sicherheitsforschers finden Sie im CPR-Blog:https://research.checkpoint.com/

Folgen Sie Check Point über:

LinkedIn: https://www.linkedin.com/company/check-point-software-technologies

X: https://twitter.com/checkpointsw

Facebook: https://www.facebook.com/checkpointsoftware

Blog: https://blog.checkpoint.com

YouTube: https://www.youtube.com/user/CPGlobal

Über Check Point Research

Check Point Research stellt Check Point Software-Kunden und der gesamten Geheimdienst-Community führende Erkenntnisse über Cyber-Bedrohungen zur Verfügung. Das Forschungsteam sammelt und analysiert globale Cyber-Angriffsdaten, die in der ThreatCloud gespeichert sind, um Hacker in Schach zu halten und gleichzeitig sicherzustellen, dass alle Check Point-Produkte mit den neuesten Schutzmaßnahmen aktualisiert werden. Das Forschungsteam besteht aus über 100 Analysten und Forschern, die mit anderen Sicherheitsanbietern, Strafverfolgungsbehörden und verschiedenen CERTs zusammenarbeiten.

Über Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (www.checkpoint.com) ist ein führender Anbieter von Cybersicherheitslösungen für Unternehmen und Behörden weltweit. Das Lösungsportfolio von Check Point Infinity schützt Unternehmen und öffentliche Einrichtungen vor Cyberangriffen der fünften Generation mit einer branchenführenden Abfangrate von Malware, Ransomware und anderen Bedrohungen. Infinity besteht aus vier Kernsäulen, die kompromisslose Sicherheit und Bedrohungsabwehr in Unternehmensumgebungen bieten: Check Point Harmony für Remote-Benutzer, Check Point CloudGuard für die automatische Absicherung von Clouds und Check Point Quantum für den Schutz von Netzwerkperimetern und Rechenzentren, die alle durch das branchenweit umfassendste, intuitivste Unified-Security-Management gesteuert werden: Check Point Horizon, eine Security-Operations-Suite, die auf Prävention setzt. Check Point schütztüber 100.000 UnternehmenallerGrößenordnungen.

|